Планшеты и смартфоны – настоящая воронка для утечки данных. Но установив оптимальные параметры, правильные приложения и антивирус, вы сможете смело гулять по сети и не опасаться, что сервисы и корпорации следят за вами.

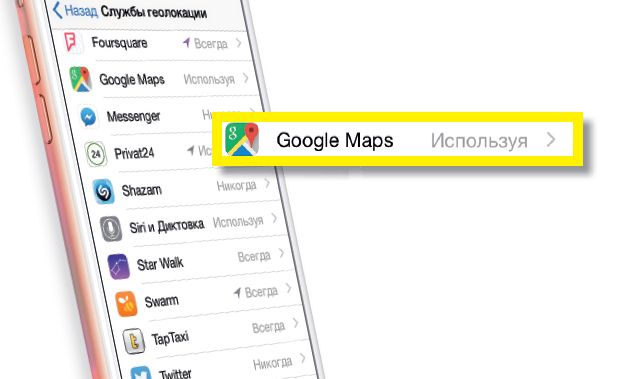

Если вы хотите по максимуму сохранить свою анонимность при работе со смартфона, важно отключить большинство фоновых служб. Через них приложения получают данные геолокации, доступ к контактам, а также к записям в календаре и адресной книге. В iOS вы доберетесь до списка служб через «Настройки | Конфиденциальность». GPS-данные отключаются в меню «Службы геолокации».

Для других источников информации вам придется самим пройтись по отдельным подменю в данной категории. В них вы найдете все приложения, у которых есть доступ к соответствующим источникам данных. В идеале стоит отказать всем приложениям в таких полномочиях. При необходимости их можно оставить лишь определенным продуктам. Доступ к GPS-сведениям у приложения «Карты» целесообразен, однако подумайте, действительно ли вы хотите пользоваться продуктами, поставляемыми вместе с системой.

Для других источников информации вам придется самим пройтись по отдельным подменю в данной категории. В них вы найдете все приложения, у которых есть доступ к соответствующим источникам данных. В идеале стоит отказать всем приложениям в таких полномочиях. При необходимости их можно оставить лишь определенным продуктам. Доступ к GPS-сведениям у приложения «Карты» целесообразен, однако подумайте, действительно ли вы хотите пользоваться продуктами, поставляемыми вместе с системой.

К примеру, те же «Карты Google» по умолчанию записывают историю вашего поиска. И даже Apple отличается этим, но в их ОС данные хотя бы пересылаются анонимно и без привязки к определенной учетной записи пользователя. С доступом к адресной книге ситуация обстоит так же. К примеру, приложению WhatsApp в нем лучше отказать. В противном случае все ваши контакты окажутся на серверах владельцев этого продукта — то есть компании Facebook. Официально заявлено, что информация никуда не передается, однако в любой момент все может измениться.

Убедитесь, что на вашем смартфоне доступ к данным GPS разрешен лишь определенным приложениям

Убедитесь, что на вашем смартфоне доступ к данным GPS разрешен лишь определенным приложениям

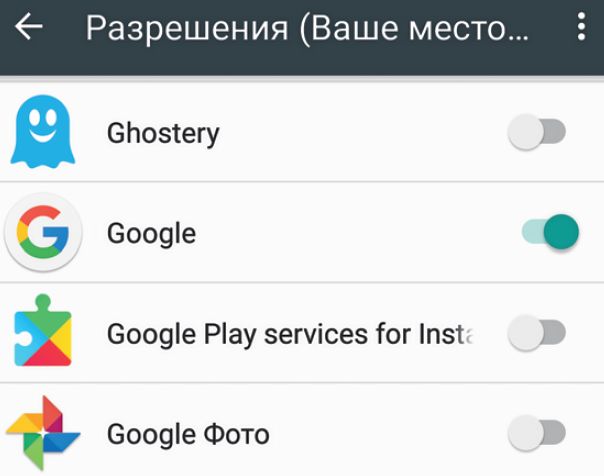

В Android можно добиться высокой степени конфиденциальности, такой же как и в iOS. Для этого стоит удалить с устройства все сервисы Google, для которых существует альтернатива. Причина: как правило, эта корпорация сохраняет много информации об устройстве и пользователе на своих серверах.

Разумеется, для Play Market вам придется указать свою учетную запись, но для других приложений, например для навигации или ведения календаря, она не обязательна. Используйте для этих целей локальные решения без выхода в Интернет. Кроме того, как и на iOS, вам следует проверить права доступа к различным системным службам. Для этого зайдите в «Настройки», и в меню «Безопасность | Конфиденциальность» вы найдете полномочия всех приложений.

Устройства на базе Android особо нуждаются в установке антивируса. CHIP и компания AV-Test протестировали современные решения

Устройства на базе Android особо нуждаются в установке антивируса. CHIP и компания AV-Test протестировали современные решения

Этот метод хорошо известен всем, кто знаком с оружием: криминалисты, изучив следы на гильзе, могут однозначно сказать, из какого ствола была выпущена пуля. Обмануть их практически невозможно. Примерно то же самое удалось проделать исследователям из Университета Баффало со снимками на смартфоне. Для этого фотографии изучаются на наличие мельчайших, не заметных человеческому глазу ошибок в экспозиции. Этот метод назвали Photo Response Non-Uniformity (PRNU). Благодаря различиям в экспозиции возникает особый рисунок, относящийся к определенному смартфону. Точность сопоставления, достигнутая учеными, составляет 99,5%.

Однако, в отличие от оружия, в случае с камерой смартфона существует способ предотвратить такую идентификацию. На сайте для программистов Sourceforge разработчик apuppe предлагает инструмент, позволяющий удалить данные PRNU с изображения. Вы также можете прибегнуть к обычному редактированию значений яркости и контраста снимка, а затем сохранить измененный файл в формате JPEG. Заниматься придется этим часто, поскольку эксперты утверждают, что данные PRNU исчезают лишь после пяти редактирований.

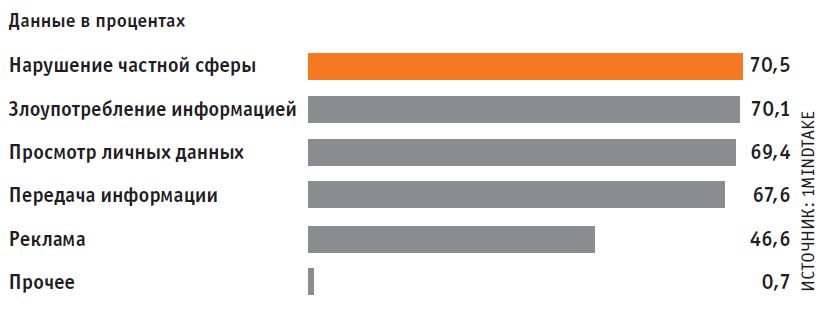

По данным MindTake, большинство при использовании функций GPS в первую очередь боятся вторжения в свою личную жизнь

По данным MindTake, большинство при использовании функций GPS в первую очередь боятся вторжения в свою личную жизнь

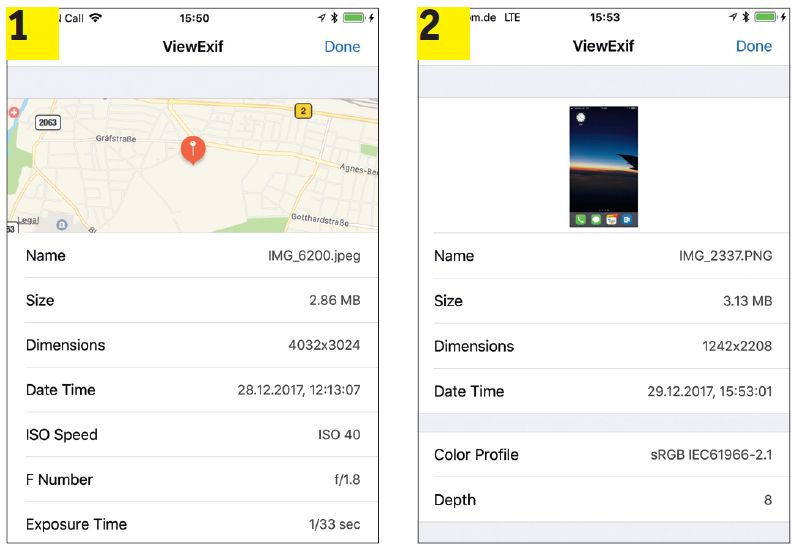

Как правило, изображения хранят еще больше персональной информации, на основе которой можно идентифицировать пользователя, например посредством мета-данных (EXIF). В них помимо производителя и модели камеры, с помощью которой был сделан снимок, присутствуют также сведения о месте съемок. Указана даже версия ОС смартфона. Такая информация сохраняется даже при загрузке фотографий в Интернет и при пересылке их другим пользователям через мессенджеры.

В метаданных фотографий среди прочего можно увидеть место съемки (1), модель устройства и версию прошивки. При копировании с помощью функции скриншота такая информация удаляется (2)

В метаданных фотографий среди прочего можно увидеть место съемки (1), модель устройства и версию прошивки. При копировании с помощью функции скриншота такая информация удаляется (2)

Существует два способа удаления метаданных напрямую со смартфона. Вы можете установить приложение: в iOS — Metapho, в Android — Photo exif. Или же воспользоваться следующим приемом: откройте фотографию, с которой вы хотите стереть данные EXIF. Теперь сделайте скриншот экрана. Пользователям iOS для этого нужно нажать кнопку Home одновременно с кнопкой включения телефона. Владельцы iPhone X зажимают кнопку включения/выключения вместе с кнопкой прибавления громкости. В Android снимок экрана выполняется следующей комбинацией: кнопка убавления громкости + кнопка включения. Созданное таким образом изображение не несет в себе предательских метаданных.

После удаления локальных следов наступает очередь следов пребывания в Интернете. Мы рекомендуем вместо стандартного браузера воспользоваться продуктом, не замеченным в шпионаже за пользователем и предотвращающем его отслеживание. Для iOS и Android свои услуги предлагает Firefox Focus. В качестве альтернативы для защиты от отслеживания можно установить дополнительные приложения, например Ghostery. Однако в обоих случаях убедитесь, что в настройках этих продуктов отключена передача пользовательских данных.

Кроме того, рекомендуется активировать DNS-сервер Quad9. В iOS и Android для этого нужно зайти в параметры беспроводной сети — к сожалению, сервер придется указывать для каждой отдельной сети.

И снова дополнительную защиту обеспечит VPN. Для мобильных устройств мы рекомендуем уже упомянутое решение — ProtonVPN. Если для Windows существует удобное ПО, то на iOS и Android настройка чуть сложнее. Для обеих систем воспользуйтесь приложением OpenVPN, которое вы найдете в магазинах приложений.

После установки вам придется зайти в свою учетную запись ProtonVPN со стационарного компьютера и скачать файл конфигурации. Для этого в своем аккаунте перейдите на вкладку «Downloads». Здесь выберите свою операционную систему и нажмите на «Secure Core Config». Укажите страну, IP которой вы хотите получить. Рядом вы увидите кнопку, по нажатию на которую файл будет скачан. Отправьте его на свой почтовый ящик, в который вы можете зайти со смартфона. После того как вы откроете файл на мобильном устройстве из почтового клиента, выберите приложение OpenVPN. На этом конфигурация завершена.

Напоследок необходимо настроить долгосрочное подключение. В Android для этого зайдите в настройки OpenVPN и нажмите на «Reconnect on reboot». Обо всем остальном позаботится приложение. В iOS в настройках OpenVPN задействуйте опции «Seamless Tunnel», «Reconnect on wakeup» и «Layer 2 reachability». Из-за ограничений, налагаемых операционной системой iOS, продолжительный простой или перезагрузка могут прервать VPN-соединение. В этом случае его необходимо перезапустить вручную.

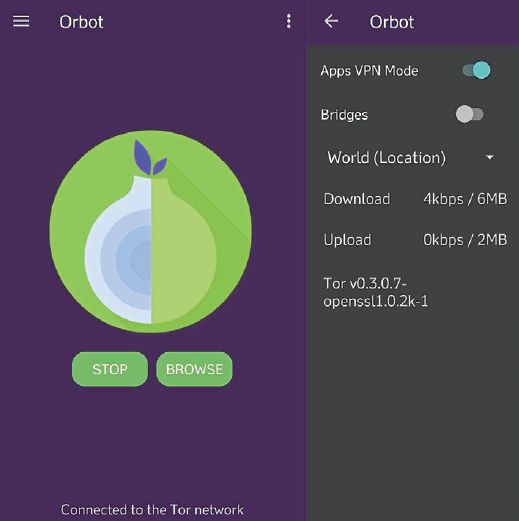

С помощью утилиты Orbot вы сможете под Android перенаправить весь сетевой трафик конкретных приложений через сеть Tor

С помощью утилиты Orbot вы сможете под Android перенаправить весь сетевой трафик конкретных приложений через сеть Tor

Надежнее, чем VPN, можно быть только сеть Tor. Точно так же, как и с решением для стационарных компьютеров, сетевой трафик на мобильных устройствах будет проходить абсолютно анонимно через различные узлы в Сети. Для этого вам потребуется установить на смартфон соответствующий браузер. Пользователи iOS должны найти приложение Tob. Эта программа не только работает в сети Tor, но и поставляет анонимный веб-браузер, предлагающий по умолчанию искать информацию через DuckDuckGo.

На системах Android вы можете использовать Tor в качестве анонимайзера для любых приложений. Для этого установите бесплатное ПО Orbot из Play Market. После установки нажмите на три полоски в левом верхнем углу, чтобы попасть в меню конфигурации. Здесь задействуйте опцию «Apps VPN Mode». В появившемся окне поставьте флажок рядом с приложением, которое будет использоваться совместно с Tor — как правило, это браузер, например Firefox. После этого приложение настроит соединение с сетью Tor и защитит весь трафик выбранного приложения.

В том случае, если вы одновременно пользуетесь Tor и VPN, убедитесь, что вы сначала подключаетесь по VPN, и лишь затем заходите в Tor. Несоблюдение этого порядка действий может повлечь за собой вычисление вашего местоположения.

Советы для мобильных устройств

Смартфоны и планшеты — излюбленная цель хакеров. На этих устройствах зачастую хранится конфиденциальная информация.

Герметизация ОС Прежде чем перейти собственно к защите устройства, проверьте наличие последней версии прошивки. Как правило, ее установка закрывает критические бреши. Кроме того, в системе Android установите антивирус.

Отключение отслеживания Отключите на своем смартфоне функцию определения по GPS — либо для всей системы, либо для отдельных приложений. Список всех программ и их полномочий вы найдете в настройках системы.

Фингерпринтинг на основе изображений Снимки, сделанные камерой смартфона, хранят много сведений, позволяющих отследить вас. Такие PRNU-данные можно удалить с помощью специальных приложений

Использование VPN Как и в случае со стационарным ПК, рекомендуется передавать в Сеть любые данные через VPN-соединение в зашифрованном виде. Дополнительную защиту предлагает установленный на устройство браузер Tor.